當前,新基建在推進新冠疫情防控和復工復產等方面發揮了重要作用。為了支撐新基建中工業互聯網、智慧城市、車聯網、遠程辦公等各種業務場景,針對每個分散的地點/實體,都需要敏捷優化且安全可控的網絡連接才能保證業務的順利開展,即在廣域網中數據的傳輸效能與安全管控是重要環節。

在過去的40年時間里,WAN架構基本上沒有大的變化。SD-WAN雖然向前邁進了一大步,提高了網絡效率,但是也帶來了新的安全挑戰。例如,SD-WAN簡化了為分支機構配置分離隧道的工作,員工不必通過公司WAN和數據中心就可以直接訪問云端。這樣雖然可以改善用戶體驗,但是也形成了嚴重的安全漏洞。

Gartner在2019年發布的《網絡安全的未來在云端》中提出一項新的技術概念Secure Access Service Edge(SASE),其定義是一個融合了軟件定義廣域網和網絡安全功能、以支持數字化企業需求的新興技術。Gartner表示SASE將取代現有的網絡和安全模型。這一全新網絡安全模型的提出,迅速成為國內外研究熱點。

SASE為什么可以重新定義網絡和安全架構

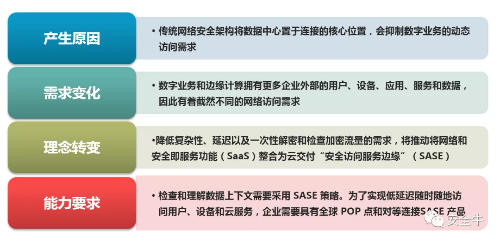

隨著企業紛紛擁抱數字化轉型,以及邊緣計算、云服務和混合網絡的興起,傳統云安全通過企業數據中心對數據流進行檢查的方式在實時、移動和邊緣等場景下逐漸失靈。在這種背景下,Gartner指出:“云服務和網絡正在強勁驅動數字業務,但傳統網絡和網絡安全架構卻遠未達到數字業務的需要。”

Gartner在其發布的《網絡安全的未來在云端》報告中指出,SASE不是單獨的獨立系統,而是包含一套技術,從SD-WAN和云訪問安全代理(CASB)到安全的web網關(SWG)、零信任網絡訪問(ZTNA)、防火墻即服務(FWaaS)和遠程瀏覽器隔離(RBI)。SASE架構確定為保護云和數據中心基礎設施的關鍵網絡安全解決方案,可確保通常以云服務形式提供的應用程序、服務、用戶和機器對云和網絡資源的安全訪問。

按照Gartner對SASE的定義:SASE是一種基于實體的身份、實時上下文、企業安全/合規策略,以及在整個會話中持續評估風險/信任的服務。實體的身份可與人員、人員組(分支機構)、設備、應用、服務、物聯網系統或邊緣計算場地相關聯。

SASE的核心是身份,即身份是訪問決策的中心,而不再是企業數據中心。SASE框架可識別設備和用戶,并根據用戶、角色、設備、行為、位置和其他特征來應用基于策略的安全性,從而確保對應用程序或數據的安全可靠訪問,從而使企業能夠在全球范圍內實施安全訪問。

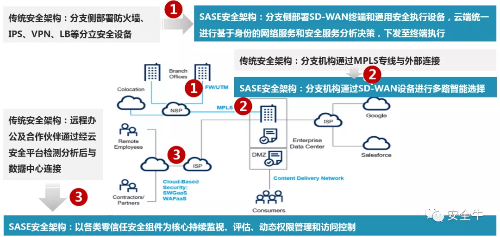

SASE將SD-WAN與零信任訪問等一系列安全能力集成,訪問決策基于用戶身份并在邊緣強制執行,而策略則在云中集中定義和管理,可實現安全架構的核心從數據中心向身份的根本性轉變。SASE克服了分散集成和地理位置約束解決方案的成本、復雜性和剛性,提供了從分布式云服務交付聚合的企業網絡和安全服務。

與傳統的WAN不同,SASE取消了將分支機構連接到中心機構的概念,而是轉變為將設備連接到基于云的集中式服務的模型。SASE不會強制將流量回傳到數據中心的檢查引擎,而是將檢查引擎帶到附近的存在點(PoP)。客戶端將流量發送到PoP,以進行檢查并轉發到Internet或通過SASE全球骨干網轉發到其他SASE客戶端。SASE將先前隔離的網絡和安全服務融合在一起,將本地用戶、移動用戶以及物聯網設備和云資源,整合為統一的服務。

在傳統WAN和SD-WAN的基礎上,SASE將安全功能集成到網絡上,讓其成為一種網絡服務。由于安全和網絡管理是通過云完成的,因此管理員只需要修改一次就可以將其一次性推送到所有地方,將安全性和網絡功能集成到網絡上不僅升級了網絡,還可以實現對WAN的改造。

SASE可以使企業信息系統更安全和高效

SASE的身份策略一方面可以使安全運營更為高效,另一方面也使得攻擊更加困難。在SASE的身份策略中,要充分考慮網絡實體需要訪問的應用程序和數據的敏感性,這樣可以幫助企業更精細地制定最小特權訪問策略,從而實施嚴格的訪問控制。

SASE能夠在每個用戶中應用安全策略,在企業中基于身份而非用戶設置策略(零信任網絡訪問),這樣訪問安全會得到進一步優化。借助于統一和有效的安全策略管理,將有助于減少惡意通信、身份欺詐和中間人劫持攻擊等。另外,SASE供應商可以忽略設備的具體位置,對所有的遠程設備進行安全加密。SASE針對公共開放環境下的訪問執行更為嚴格的檢查策略,如在智慧城市的公共熱點網絡環境。

最后,SASE服務商可以針對企業需求在基于云的基礎架構之上實施和交付特定于客戶端的安全服務,企業無需去處理網絡攻擊、設備擴展、軟硬件更新等問題,從而可以將企業IT運維團隊從繁瑣工作中解放出來,將精力聚焦到本企業更重要的IT業務流程管理中。